Lynis 감사 보고서 살펴보기

이 페이지에서

- 여기서 무엇을 탐구할 것인가?\n

- Lynis 감사 보고서 이해\n

- 1. 프로그램 초기화\n

- 2. 플러그인\n

- 3. 데비안 테스트

- 4. 부팅 및 서비스

- 5. 핵심\n

- 6. 메모리 및 프로세스\n

- 1. apt-listchanges 패키지 설치

- 2. 맬웨어 스캐너

- 3. PAM 보안 모듈 설치

Lynis는 무료 오픈 소스 보안 감사 도구이며 GPL 라이선스 프로젝트로 출시되었으며 MacOS, FreeBSD, NetBSD, OpenBSD 등과 같은 Linux 및 Unix 기반 운영 체제에서 사용할 수 있습니다.

우리는 여기서 무엇을 탐구할 것인가?

이 자습서에서는 Lynis 감사 보고서를 살펴보고 제안하는 일부 개혁을 적용하는 방법을 배웁니다. 이제 이 가이드를 시작하겠습니다.

Lynis 감사 보고서 이해

포스트 lynis 스캔은 수행된 테스트에 대한 막대한 요약을 남겼습니다. 이러한 결과로부터 이익을 얻으려면 이를 이해하고 구체적인 보충 조치를 적용하는 것이 중요합니다. 먼저 감사의 일부 섹션에 대한 간략한 요약을 제공한 다음 제안 섹션으로 이동합니다. 이러한 방식으로 우리는 각 특정 테스트의 의미와 제안을 적용하는 방법에 대한 아이디어를 얻을 것입니다.

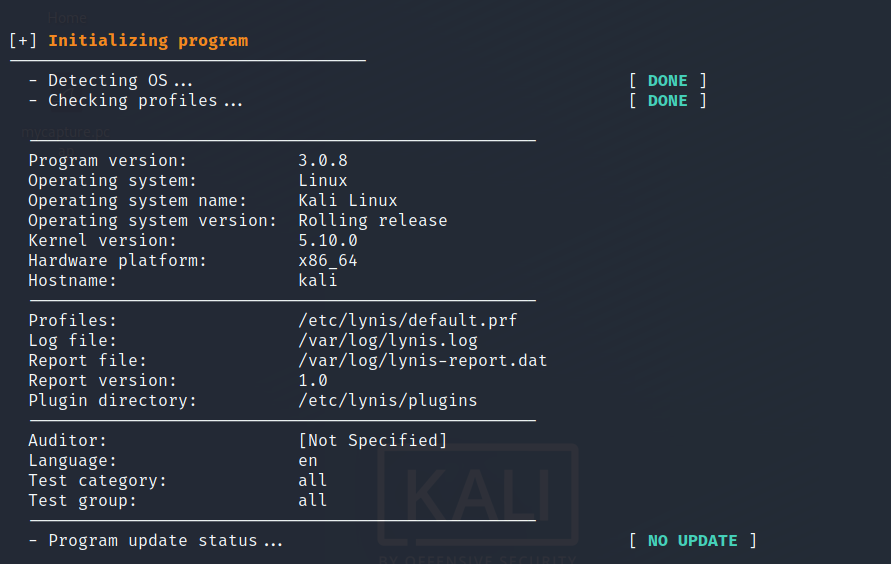

1. 프로그램 초기화

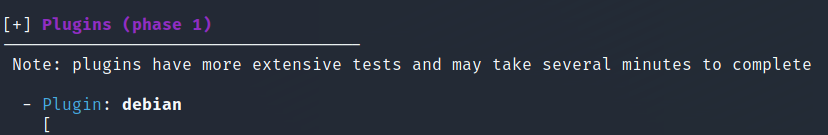

2. 플러그인

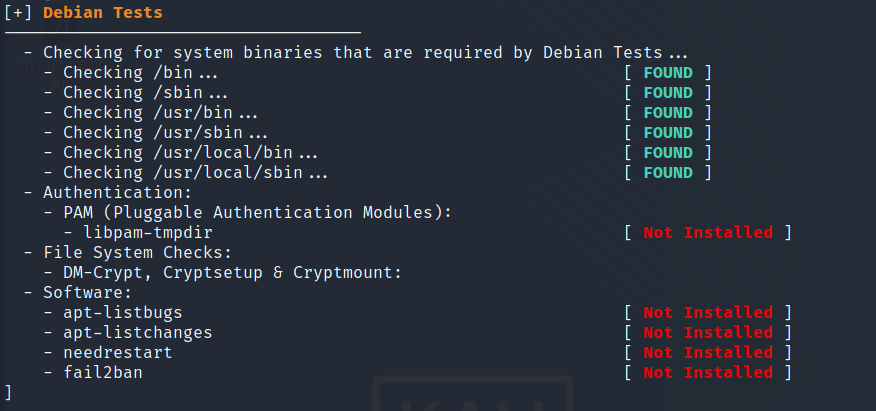

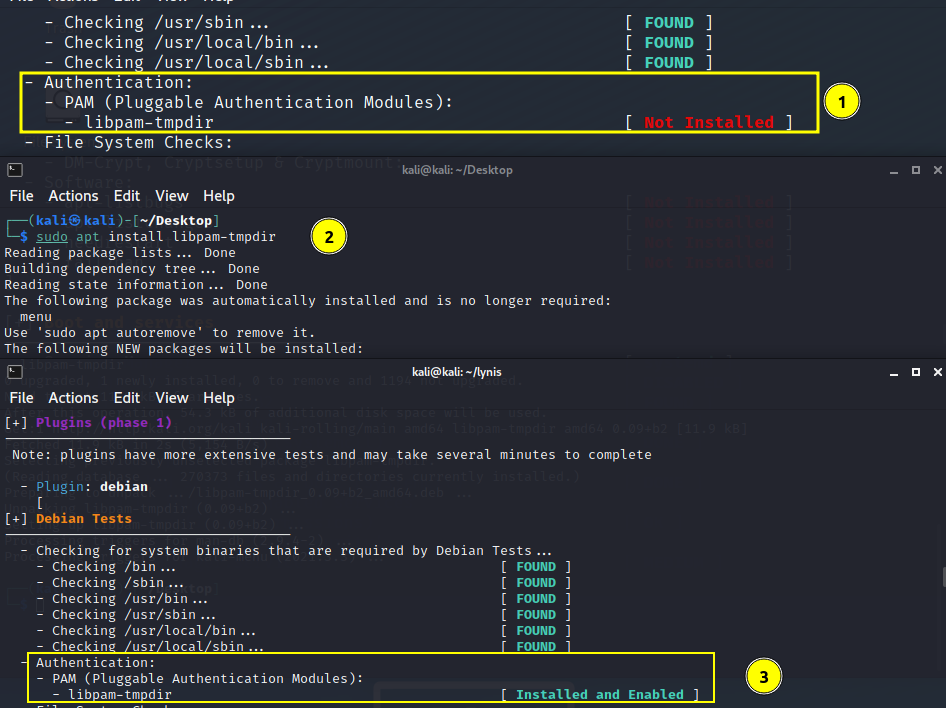

3. 데비안 테스트

4. 부팅 및 서비스

5. 커널

여기에서 Lynis는 실행 수준, 커널 버전 및 유형 등과 같은 다양한 커널 관련 매개 변수를 확인합니다.

6. 메모리와 프로세스

이 섹션에서 Lynis는 프로세스의 상태, 즉 프로세스가 종료되었는지 또는 대기 상태인지 확인합니다.

유사한 패턴으로 Lynis는 서비스, 소프트웨어, 네트워킹, 데이터베이스 등과 같은 시스템의 다양한 섹션을 감사합니다. 각 단계를 설명하는 것은 매우 긴 작업이 될 것입니다. 전반적으로 감사하는 모든 섹션에 대한 제안 및 경고를 생성합니다. 이러한 경고를 수정하고 후속 제안을 적용하면 시스템을 더욱 강화하는 데 도움이 됩니다. 이제 몇 가지 제안을 설정하는 데 중점을 둘 것입니다.

문제 해결 중…

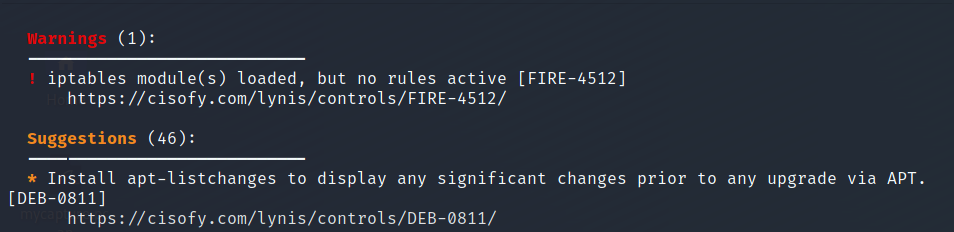

이전 섹션에서 언급했듯이 Lynis는 터미널을 스캔 결과로 채우고 로그 파일(lynis.log)과 보고서 파일(lynis-report.dat)도 생성합니다. 모든 경고와 제안 뒤에 짧은 설명과 CISOpy 웹사이트의 '제어' 섹션에 대한 링크가 있다는 것을 눈치채셨을 것입니다. 예를 들어 아래 그림을 보십시오:

1. apt-listchanges 패키지 설치

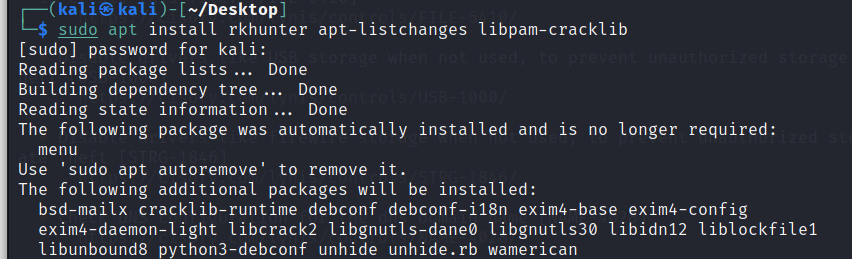

이 패키지는 설치된 패키지의 버전을 사용 가능한 새 패키지와 비교합니다. 이 패키지를 설치하려면 다음을 사용하십시오.

$ sudo apt apt-listchanges

2. 맬웨어 스캐너

Lynis는 시스템에 설치된 맬웨어 스캐너가 없다고 보고합니다. 또한 rkhunter, chkrootkit 및 OSSEC와 같은 도구의 예도 제공합니다. Kali Linux에 rkhunter를 설치해 보겠습니다.

$ sudo apt install rkhunter

3. PAM 보안 모듈 설치

$ sudo apt install libpam-cracklib

위의 모든 패키지를 설치하고 Lynis 감사를 다시 실행하여 제안 수가 감소했는지 확인하십시오.

$ sudo ./lynis audit system

참고: 제안 또는 경고를 탐색하는 동안 show details 명령을 사용하여 test-id를 사용하여 전체 설명을 볼 수 있습니다. 예를 들어 'KRNL-5830'을 탐색하려면 다음 명령을 사용하십시오.

sudo lynis show details KRNL-5830

또한 각 test-id 아래의 링크를 사용하여 CISOpy 웹사이트에서 해당 설명을 볼 수 있습니다.

결론

처음으로 감사 결과에서 많은 제안을 보고 두려워할 수도 있습니다. 그러나 그것은 걱정할 문제가 아닙니다. 시스템 보안 매핑을 위한 개요로 삼으십시오. 제안 중 일부는 패키지를 설치하고 간단한 명령을 실행하는 반면 다른 제안은 여러 구성 파일을 조정해야 할 수도 있습니다. 문제를 식별하고 발견한 취약점을 수정하기만 하면 됩니다.